»Wir sind nicht mehr in Friedenszeiten«

Bis zu 120 Kilometer von der Küste entfernt, von keinem Zaun beschützt, ohne Pförtner, der unerwünschte Besucher abhalten könnte. Windparks in Nord- und Ostsee decken sechs Prozent des deutschen Strombedarfs, Tendenz stark steigend. »Es sind die größten Kraftwerke überhaupt«, sagt Helge Heegewaldt, Präsident des Bundesamts für Seeschifffahrt und Hydrographie (BSH), »und wir können sie nicht alle schützen.«

Sie sind also unverzichtbar für die Energiewende. Aber sind sie auch besonders verletzlich?

Heegewaldts Behörde ist für die Flächenvergabe in der deutschen Nord- und Ostsee zuständig. Sie legt fest, wo Schifffahrtsrouten verlaufen, wo Fischerei erlaubt ist und eben auch, wo außerhalb der Küsten (»offshore«) Windparks gebaut werden dürfen. Ende März spricht der BSH-Chef beim jährlichen Branchentreff der Offshore-Branche in Bremerhaven über Windparks als »kritische Infrastruktur«.

So nennen die Planer all das, was das Gemeinwesen erschüttern würde, wenn es einmal ausfiele. Kritisch ist vor allem die Frage, wie Windparks besser geschützt werden können. Denn ein erfolgreicher Angriff könnte verheerende Folgen haben.

Die größten Offshore-Windparks erzeugen ähnlich viel Strom wie ein bis zwei Atomreaktoren. Würden sie schlagartig ausfallen, könnte in einer Kettenreaktion das gesamte Stromnetz zusammenbrechen. Das ist kein theoretisches Szenario. Die Gefahr sei real, sagt Tim Meyerjürgens. Er ist der Geschäftsführer des Energieunternehmens Tennet, das für die Netzanschlüsse der meisten der 31 deutschen Offshore-Windparks verantwortlich ist. »Fast täglich« seien sie Ziel von Cyberangriffen, so Meyerjürgens, »wir sind nicht mehr in Friedenszeiten«.

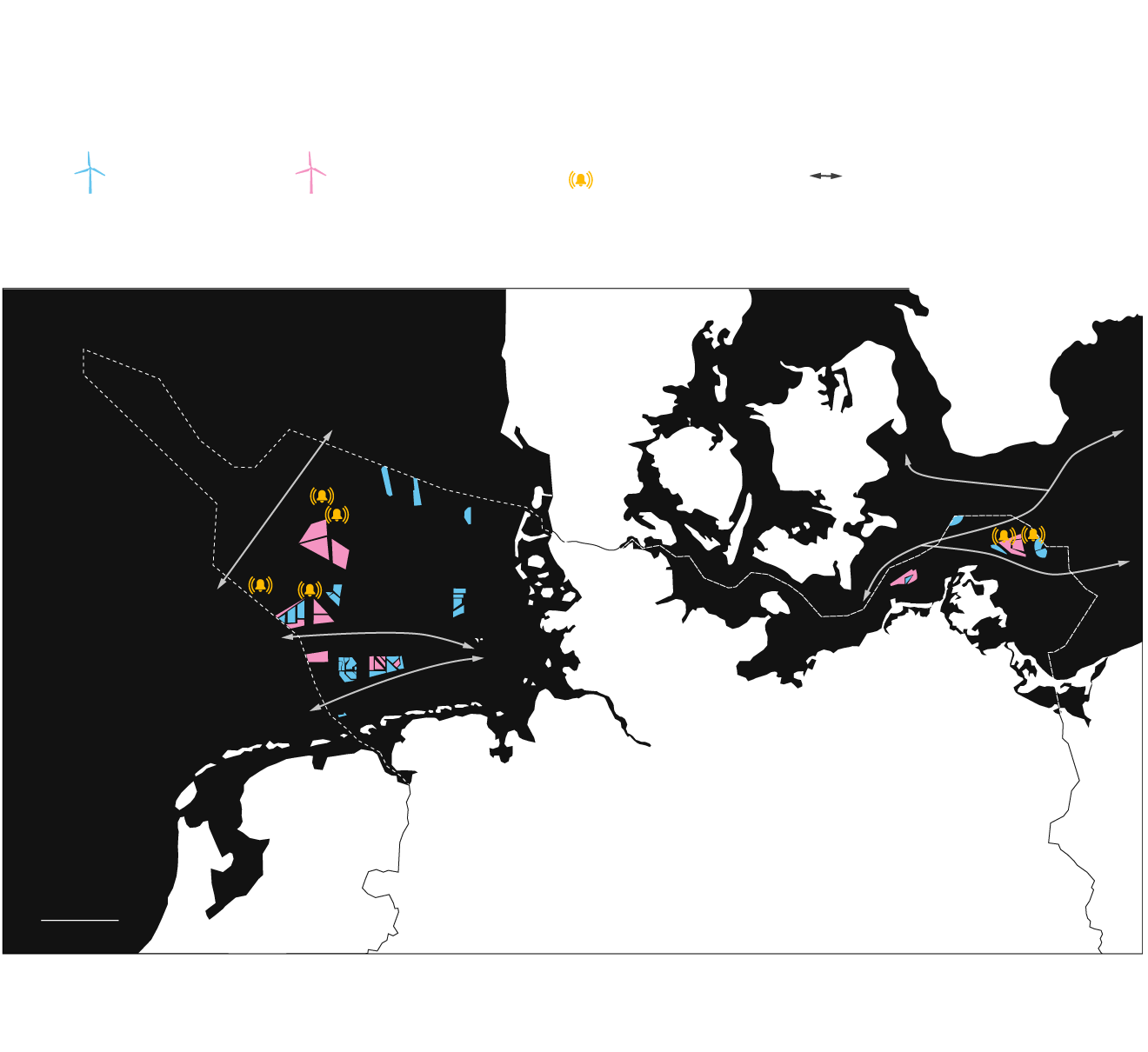

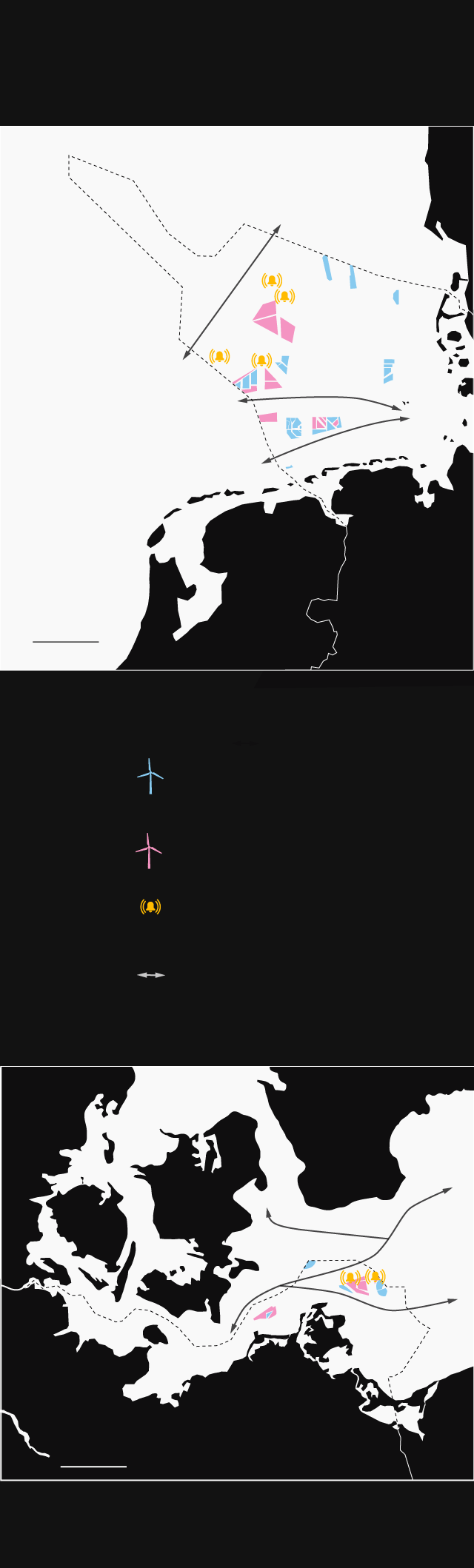

Hier sollen geplante Radaranlagen schützen

in Betrieb

im Bau/

konkret geplant

geplante

Radaranlagen

Meistbefahrene

Schifffahrtsrouten

Schweden

Dänemark

Nordsee

Deutsches

Hoheitsgebiet

Deutschland

Nieder-

lande

Polen

50 km

ZEIT-Grafik/Quelle: BSH, WAB

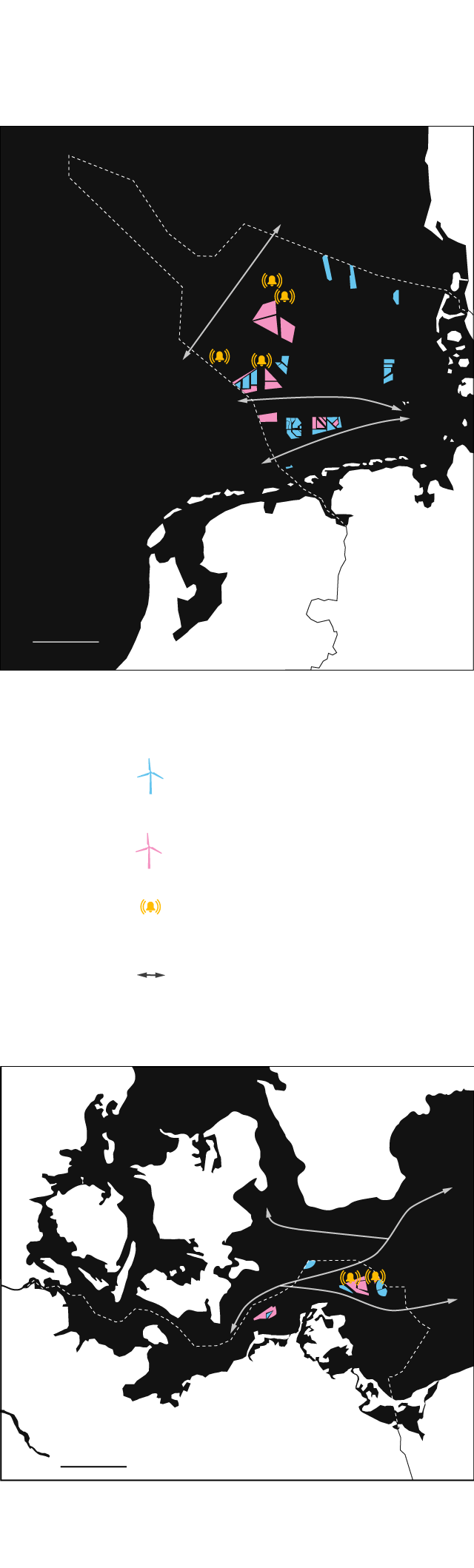

Hier sollen geplante

Radaranlagen schützen

Nordsee

Deutsches

Hoheitsgebiet

Nieder-

lande

Deutsch-

land

50 km

Offshore-Windanlagen

in Betrieb

im Bau/

konkret geplant

geplante

Radaranlagen

Meistbefahrene

Schifffahrtsrouten

Däne-

mark

Schweden

Ostsee

Deutschland

Polen

50 km

ZEIT-Grafik/Quelle: BSH, WAB

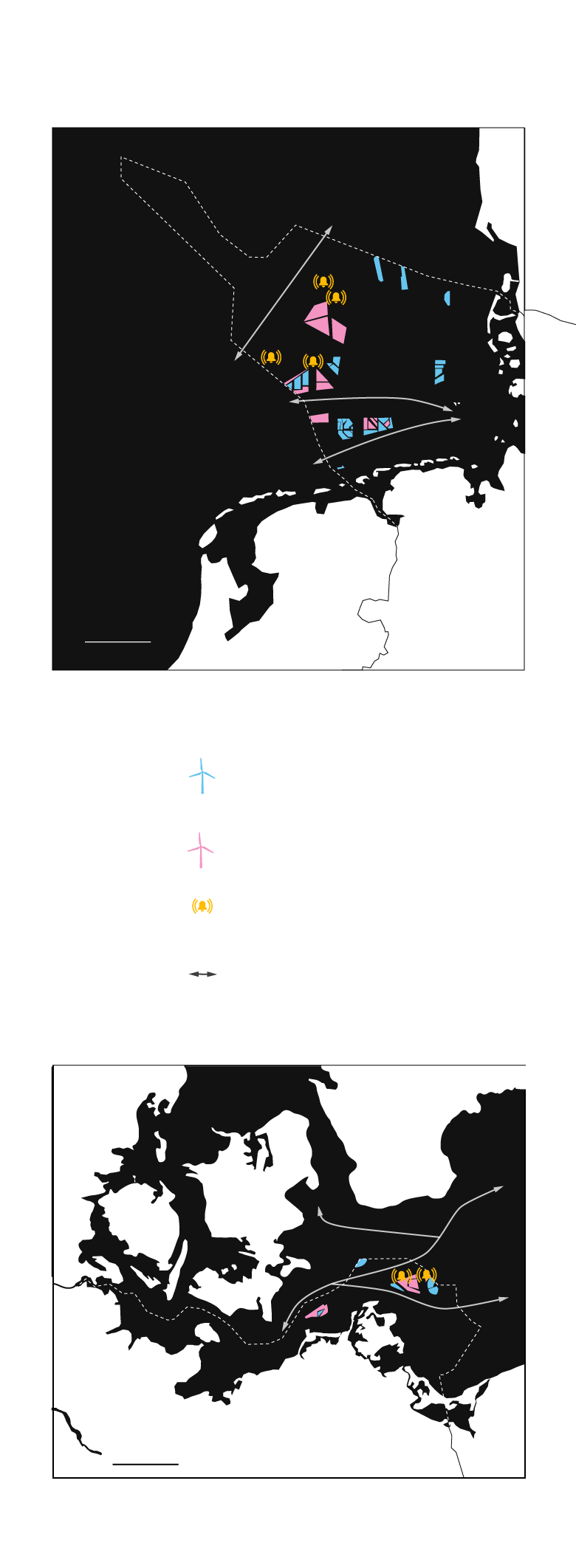

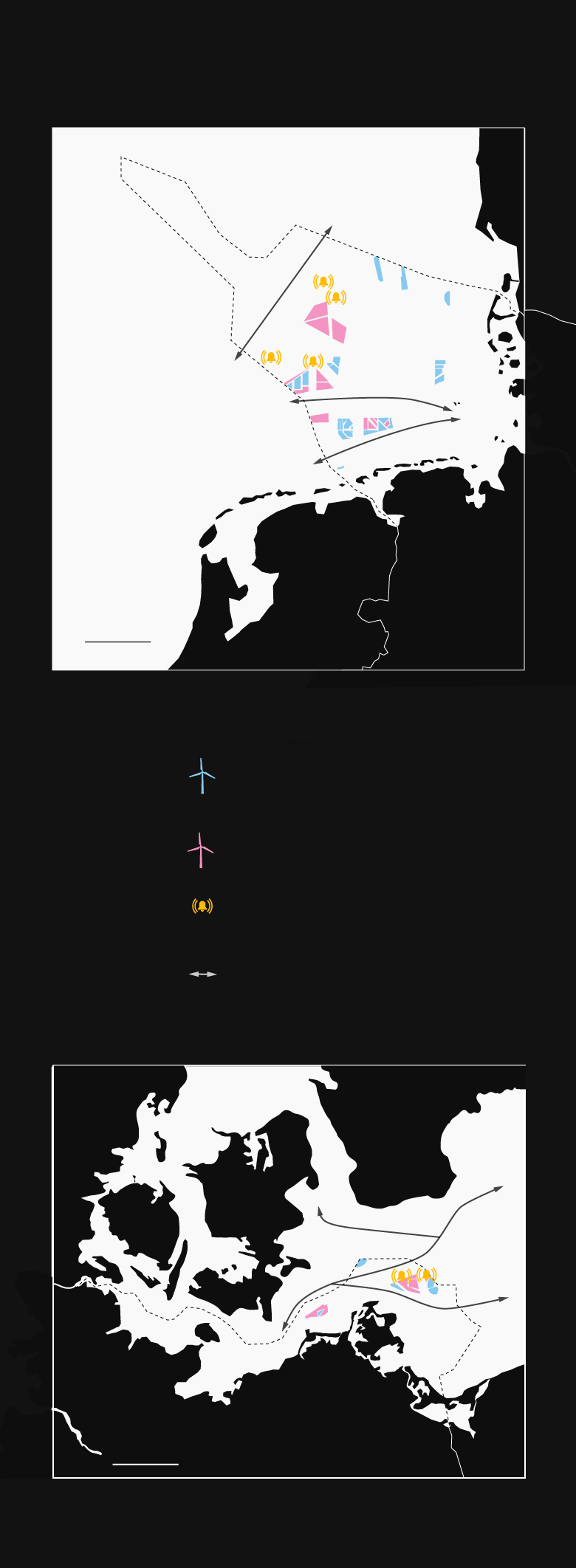

Hier sollen geplante

Radaranlagen schützen

Nordsee

Deutsches

Hoheitsgebiet

Nieder-

lande

Deutsch-

land

50 km

Offshore-Windanlagen

in Betrieb

im Bau/

konkret geplant

geplante

Radaranlagen

Meistbefahrene

Schifffahrtsrouten

Däne-

mark

Schweden

Ostsee

Deutschland

Polen

50 km

ZEIT-Grafik/Quelle: BSH, WAB

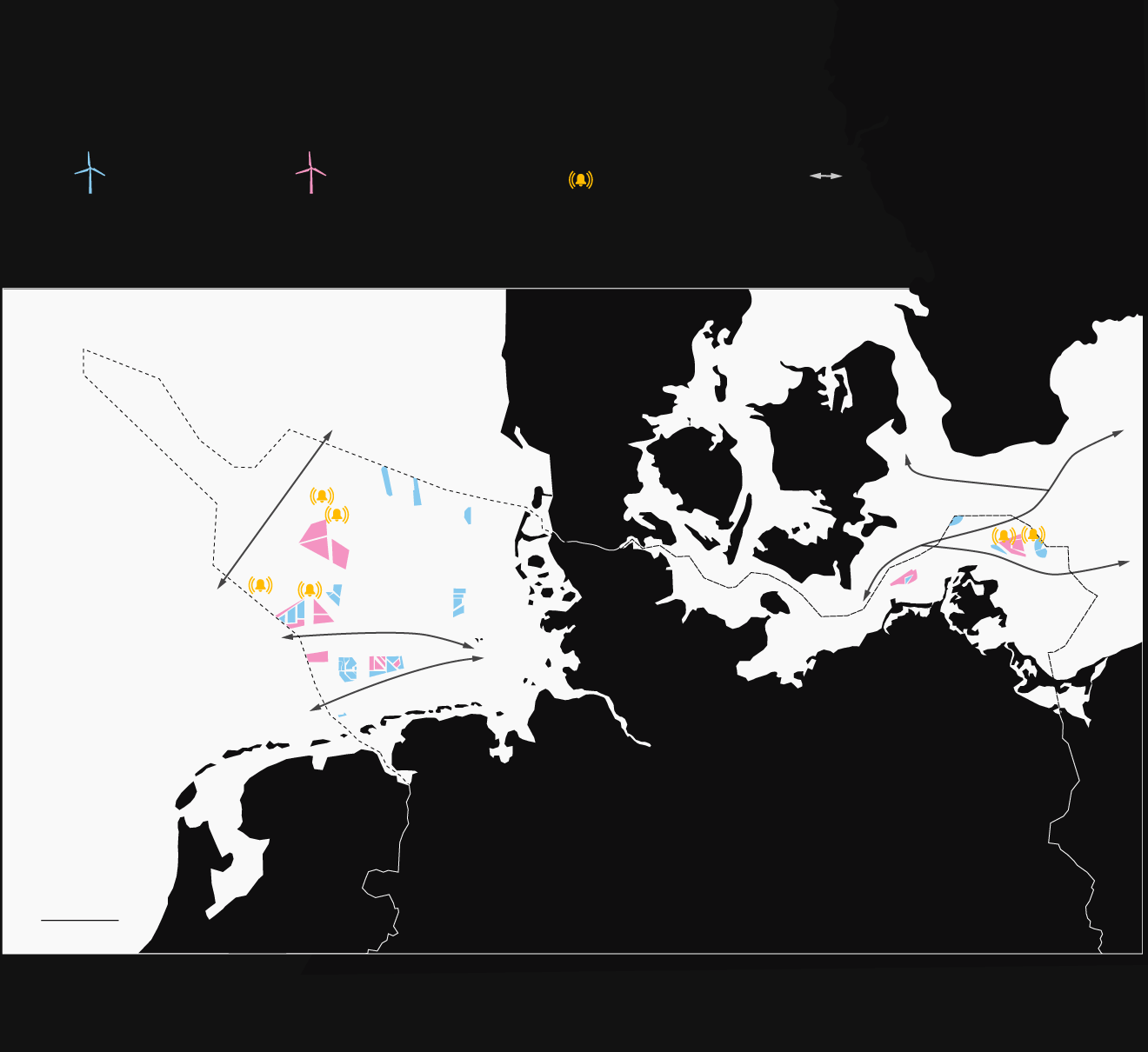

Hier sollen geplante Radaranlagen schützen

geplante

Radaranlagen

in Betrieb

im Bau/

konkret geplant

Meistbefahrene

Schifffahrtsrouten

Schweden

Dänemark

Nordsee

Deutsches

Hoheitsgebiet

Deutschland

Nieder-

lande

Polen

50 km

ZEIT-Grafik/Quelle: BSH, WAB

Hier sollen geplante

Radaranlagen schützen

Nordsee

Deutsches

Hoheitsgebiet

Nieder-

lande

Deutsch-

land

50 km

Offshore-Windanlagen

in Betrieb

im Bau/

konkret geplant

geplante

Radaranlagen

Meistbefahrene

Schifffahrtsrouten

Däne-

mark

Schweden

Ostsee

Deutschland

Polen

50 km

ZEIT-Grafik/Quelle: BSH, WAB

Hier sollen geplante

Radaranlagen schützen

Nordsee

Deutsches

Hoheitsgebiet

Nieder-

lande

Deutsch-

land

50 km

Offshore-Windanlagen

in Betrieb

im Bau/

konkret geplant

geplante

Radaranlagen

Meistbefahrene

Schifffahrtsrouten

Däne-

mark

Schweden

Ostsee

Deutschland

Polen

50 km

ZEIT-Grafik/Quelle: BSH, WAB

Einen realen und erschreckend erfolgreichen Angriff haben erst vor wenigen Wochen die Polen erlebt, als gleichzeitig die Datenverbindung zu 30 Wind- und Solarparks zusammenbrach. Die Angreifer hatten am 29. Dezember zugeschlagen. Der Tag war geschickt gewählt: Zwei Tage vor Silvester saßen nur wenige Mitarbeiter der Energieunternehmen an ihren Arbeitsplätzen. Und draußen tobte gerade bei eisigen Temperaturen ein Schneesturm.

Bei der Untersuchung zeigte sich: Die Angreifer hätten die Energieanlagen komplett abschalten und diese, wenn sie manipulierte Betriebssoftware aufgespielt hätten, womöglich sogar zerstören können. Wieso sie es nicht taten, lässt der Bericht des polnischen Digitalministeriums offen, auch in wessen Auftrag sie arbeiteten. Was die Ermittler hingegen beschreiben, ist, wie leicht die Täter sich Zugang verschaffen konnten. Sie nutzten dafür längst bekannte Sicherheitslücken, für die bereits Updates verfügbar waren, welche die Betreiber aber nicht aufgespielt hatten. Weil zudem noch Nutzernamen und Passwörter mehrfach verwendet wurden, konnten die Angreifer ihre Schadsoftware zugleich in voneinander getrennte Computersysteme einschmuggeln.

Eingedrungen waren die Angreifer bereits Monate vor dem Angriff, ohne dass die Betreiber es bemerkt hatten. Von »Prepositioning« spricht Manuel Bach, der den polnischen Vorfall im Bundesamt für Sicherheit in der Informationstechnik (BSI) analysiert hat. »Schon in Friedenszeiten werden Hintertüren in den Systemen verankert, dann erst viel später ausgenutzt.«

Gut möglich also, dass auch bei den deutschen Windparks längst solche digitalen Hintertüren eingebaut wurden. Denn laut einer Untersuchung der Europäischen Agentur für Cybersicherheit verfügte noch im Jahr 2024 ein Drittel aller Energieunternehmen nicht einmal über eine Angriffserkennung. Das sei »natürlich verheerend«, sagt Bach, »wenn man es dann bemerkt, ist es zu spät«.

Eine digitale Hintertür könnte sich auch ganz ohne Cyberangriff auftun, nämlich über die Lieferung präparierter Technik. Mit der Sorge davor sah sich der Hamburger Windparkbetreiber Luxcara im vergangenen Jahr konfrontiert. Luxcara wollte einen neuen Windpark vor Borkum mit 16 Turbinen des chinesischen Herstellers Mingyang bestücken. Militärexperten und Politiker warnten davor, zu groß sei die Gefahr, dass sich Angreifer über die Technik Zugang verschaffen könnten. Luxcara-Geschäftsführer Holger Matthiesen sagt, er habe mit dem chinesischen Hersteller verabredet, dass für die Datenanbindung europäische Technik verwendet werden solle. Am Ende aber bestellte er die Turbinen dann doch lieber bei Siemens.

Zu Angriffen lädt eben nicht nur die Software von Offshore-Windparks ein, sondern auch deren milliardenteure Hardware, angefangen bei den Leitungen, dir nur knapp unter dem Meeresboden verlegt sind. Wie einfach ein über den Meeresboden geschleifter Anker ein Unterseekabel zerfetzen kann, haben mehrere Vorfälle in der Ostsee gezeigt, wenngleich sie bislang keine Offshore-Windparks betrafen. Aber auch deren Stromleitungen verlaufen unterhalb von Wasserstraßen, die nach Seerecht für alle Schiffe frei befahrbar sein müssen.

Damit Angriffe bemerkt und abgewehrt oder zumindest im Nachhinein aufgeklärt werden können, hat das BSH Windparkbetreiber nun dazu verpflichtet, insgesamt sechs Radaranlagen an strategischen Punkten in Nord- und Ostsee zu errichten. Sie sollen verdächtige Schiffe aufspüren und Drohnen erkennen, die in der Nähe fliegen. Ihre Daten werden direkt an das Maritime Sicherheitszentrum in Cuxhaven übermittelt.

Ein besonders leichtes Ziel von Drohnenangriffen wären die sogenannten Konverterplattformen der Windparks. Sie sammeln den von Dutzenden Windrädern erzeugten Wechselstrom und wandeln ihn in Hochspannungs-Gleichstrom um, bevor er ans Festland weitergeleitet wird. Die Anlagen sind technisch komplex, groß wie ein Fußballfeld und ragen auf stählernen Füßen mehrere Stockwerke hoch auf.

Tennet, der größte Betreiber von Offshore-Netzen, hat mehrere dieser Plattformen in Dubai bestellt. Eine davon wurde gerade fertig, nur wird sie nicht ausgeliefert. Direkt neben der Werft liegt ein US-Stützpunkt unter Raketenbeschuss. So wirkt sich der Irankrieg sogar auf unsere Versorgung mit Ökostrom aus.